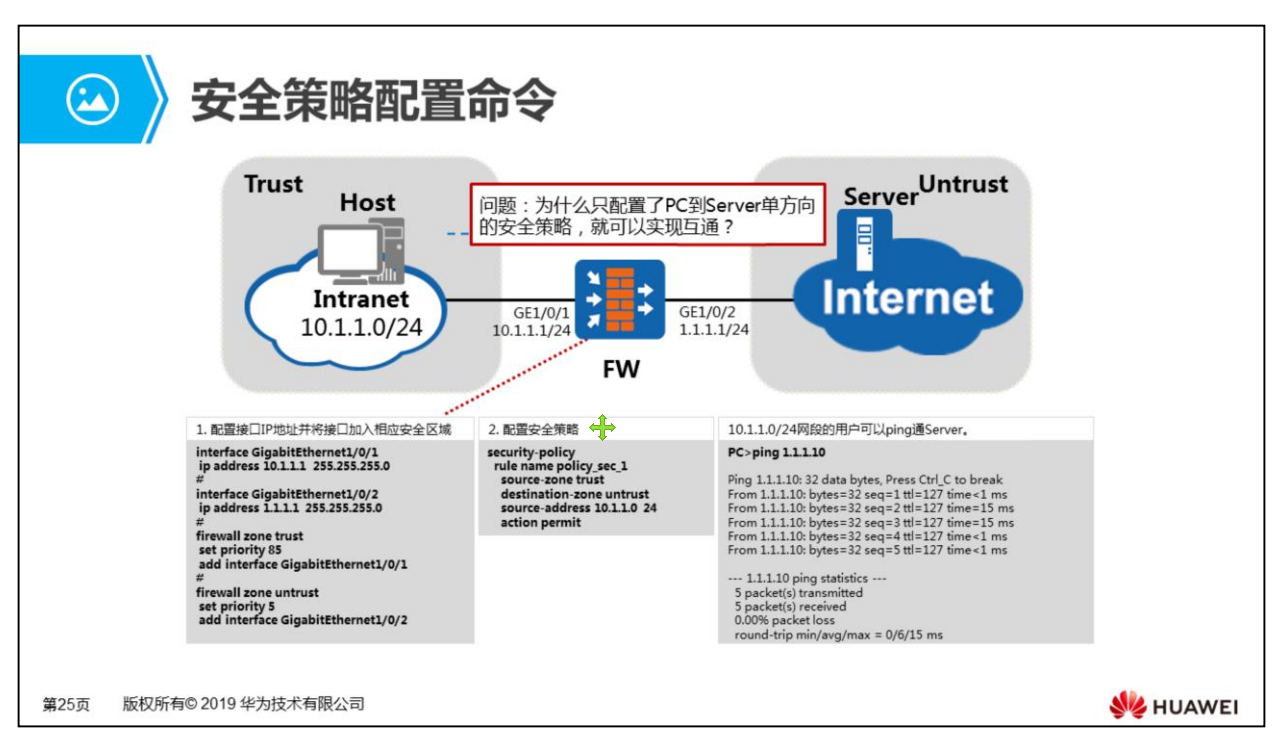

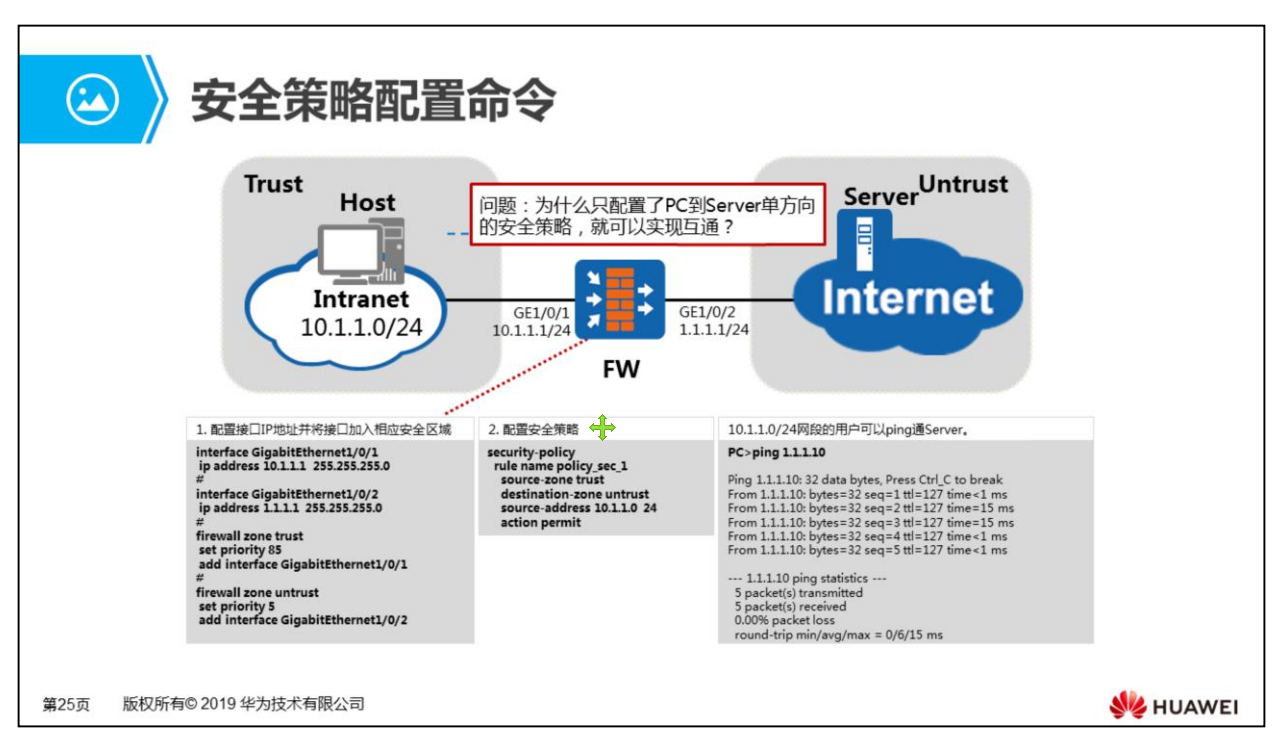

华为的ppt 这样图,如果你用了usg6000 默认的g0/0/0这个接口作为trust 的话,要把这个接口上的vpn实例去掉,才能从trust这个g0/0/0接口ping通untrust

因为usg6000的g0/0/0接口默认绑定了一个vpn实例,如果你是直接用ppt这里面的g1/0/1作为trust,就没有这个问题

需要注意的是,如果你把接口的VPN删掉之后,你这个接口下面的的配置都丢了

华为的ppt 这样图,如果你用了usg6000 默认的g0/0/0这个接口作为trust 的话,要把这个接口上的vpn实例去掉,才能从trust这个g0/0/0接口ping通untrust

因为usg6000的g0/0/0接口默认绑定了一个vpn实例,如果你是直接用ppt这里面的g1/0/1作为trust,就没有这个问题

需要注意的是,如果你把接口的VPN删掉之后,你这个接口下面的的配置都丢了

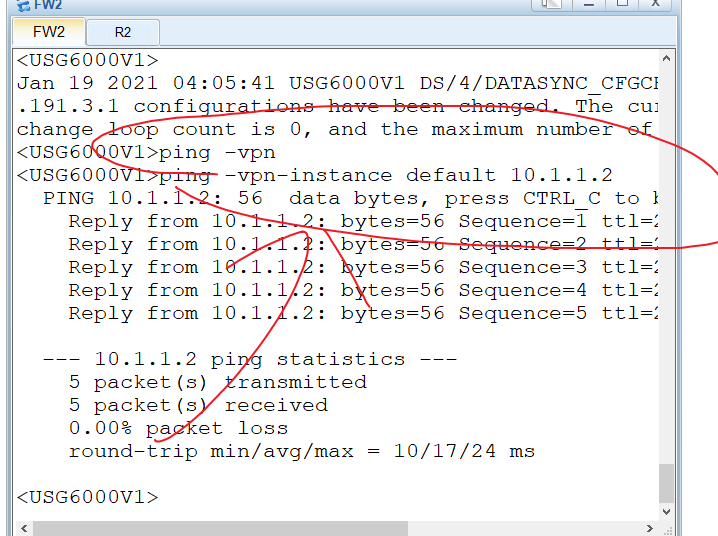

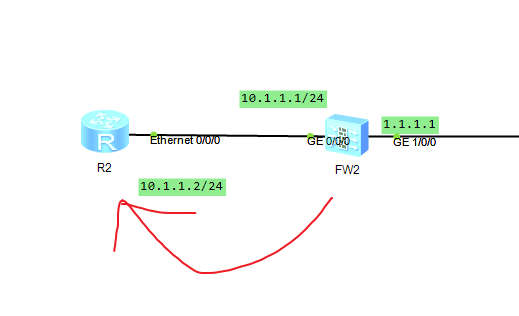

防火墙usg6000怎么ping通自己直连的设备

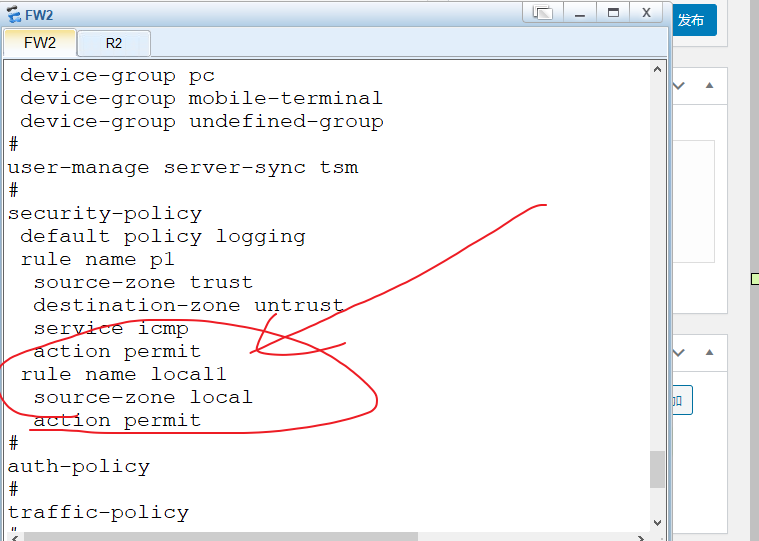

比如上面,FW2想直接ping R2不能直接ping通,怎么解决:

写一个source-zone是local的安全策略

可以这样写,意思就是从防火墙自身(local)的源数据包全部permit 就可以了:

security-policy rule name local1 source-zone local action permit

命令行使用ping -vpn-instance default 对方的IP地址就可以了